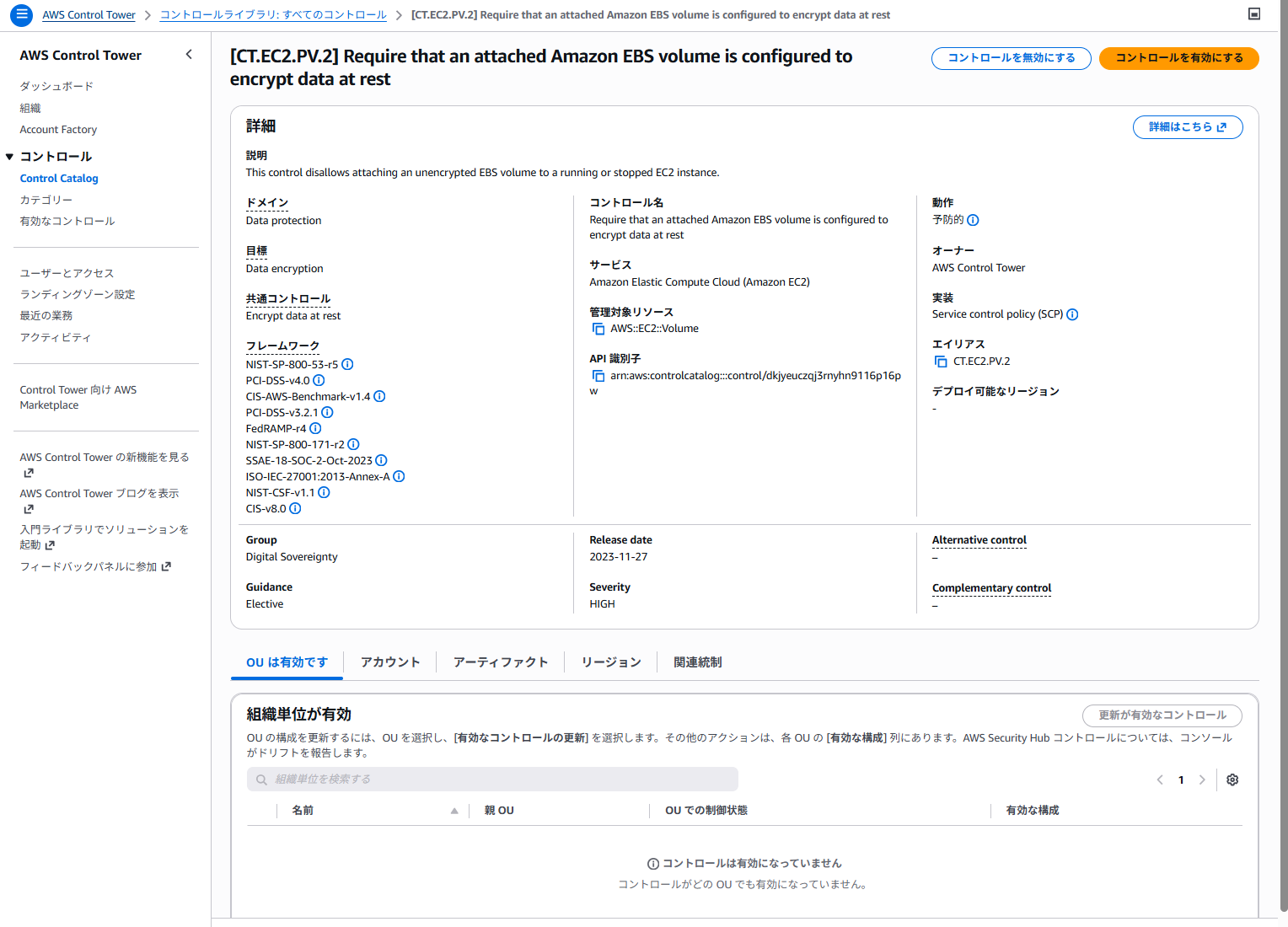

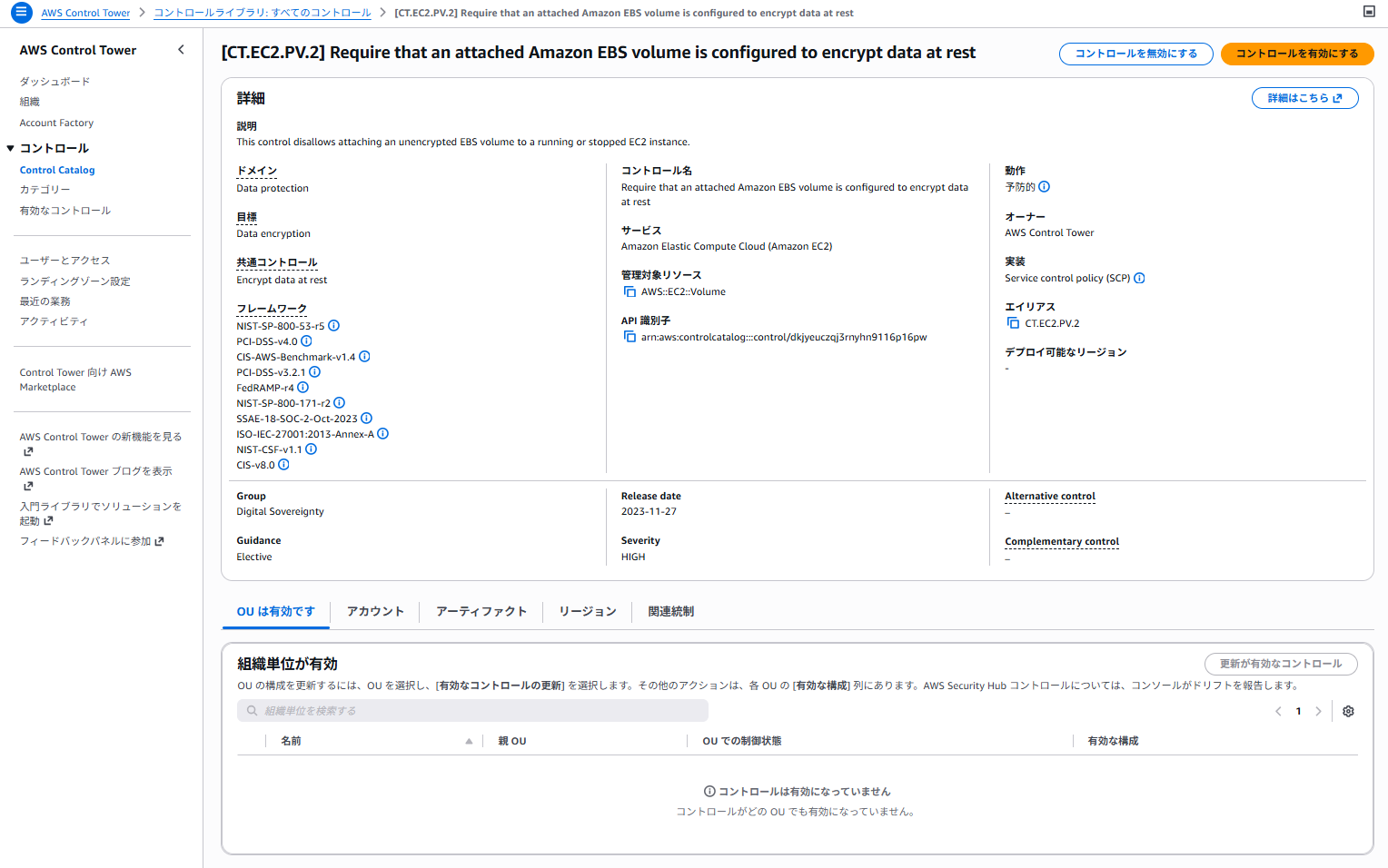

CT.EC2.PV.2

コントロールの説明

暗号化されていない EBS ボリュームの、EC2 インスタンスへのアタッチ(接続)を禁止します。 Security Hub CSPM の [EC2.3] は「アタッチされているボリュームが暗号化されているか」をチェックしますが、本コントロールを有効にすることで、そもそも未暗号化ボリュームを接続すること自体をブロックします。

結果

- コントロールの有効化前、未暗号化 EBS ボリュームをインスタンスに正常にアタッチでき、Security Hub [EC2.3] で「失敗 (Failed)」として検出されることを確認できた。

- コントロールの有効化後、未暗号化 EBS ボリュームのアタッチ操作が拒否されることを確認できた。

- 有効化前にアタッチ済みの未暗号化ボリュームについては、有効化後も接続が維持され、強制的なデタッチ(取り外し)は行われないことを確認できた。

- アタッチ拒否時、ターミナルやコンソール上に「explicit deny in a service control policy」というメッセージが表示されるため、SCP による制御であることを確認できた。

1. 事前準備

検証環境の確認:

- 作業アカウント: Workload

- EBS のデフォルト暗号化設定: オフであることを確認(EC2 > 設定 > EBS 暗号化)

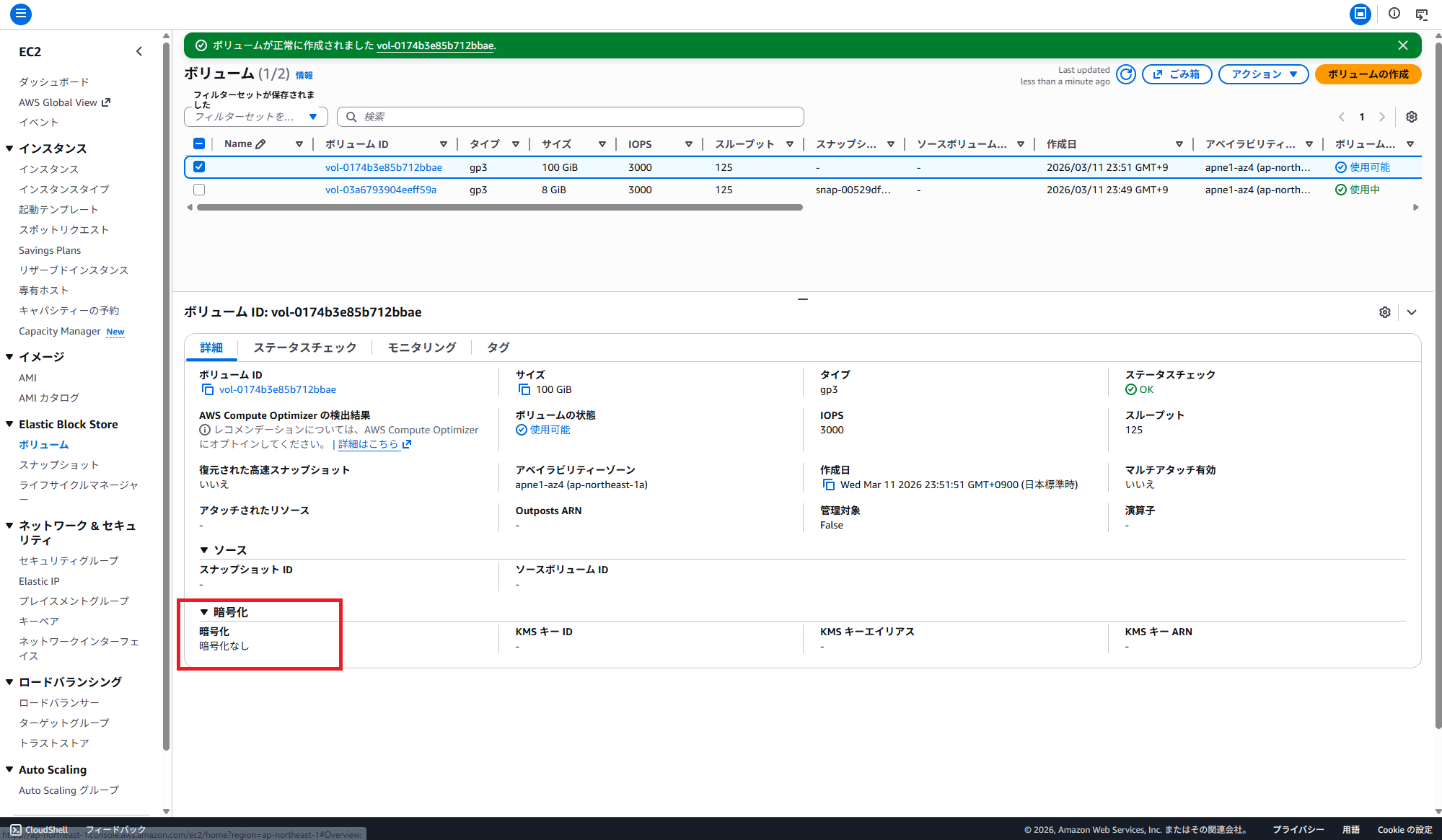

検証用リソースを作成:

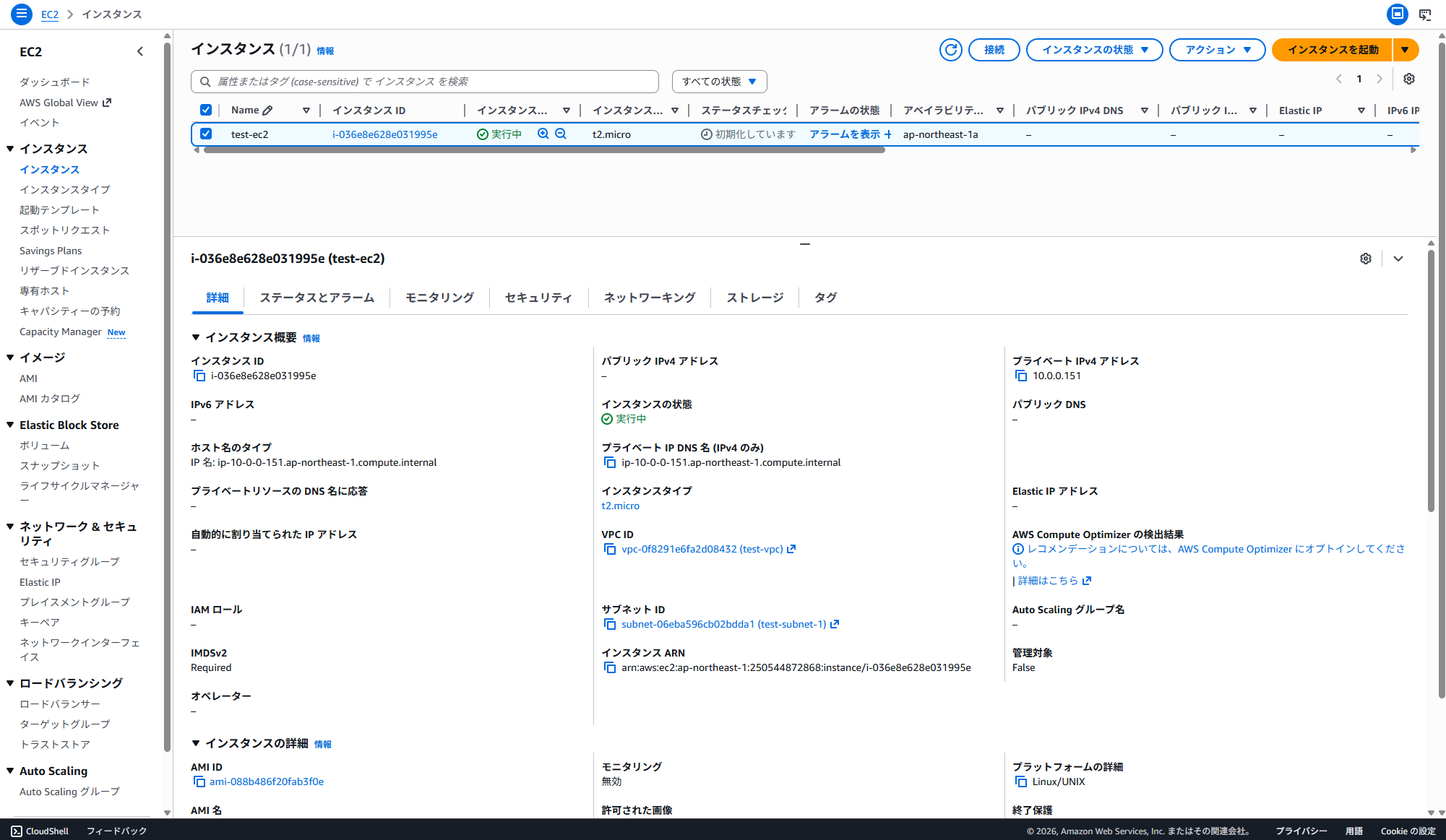

- EC2 インスタンスを1台起動(任意のインスタンスタイプ)

- 暗号化なしの EBS ボリュームを1つ作成(同じ AZ に配置すること)

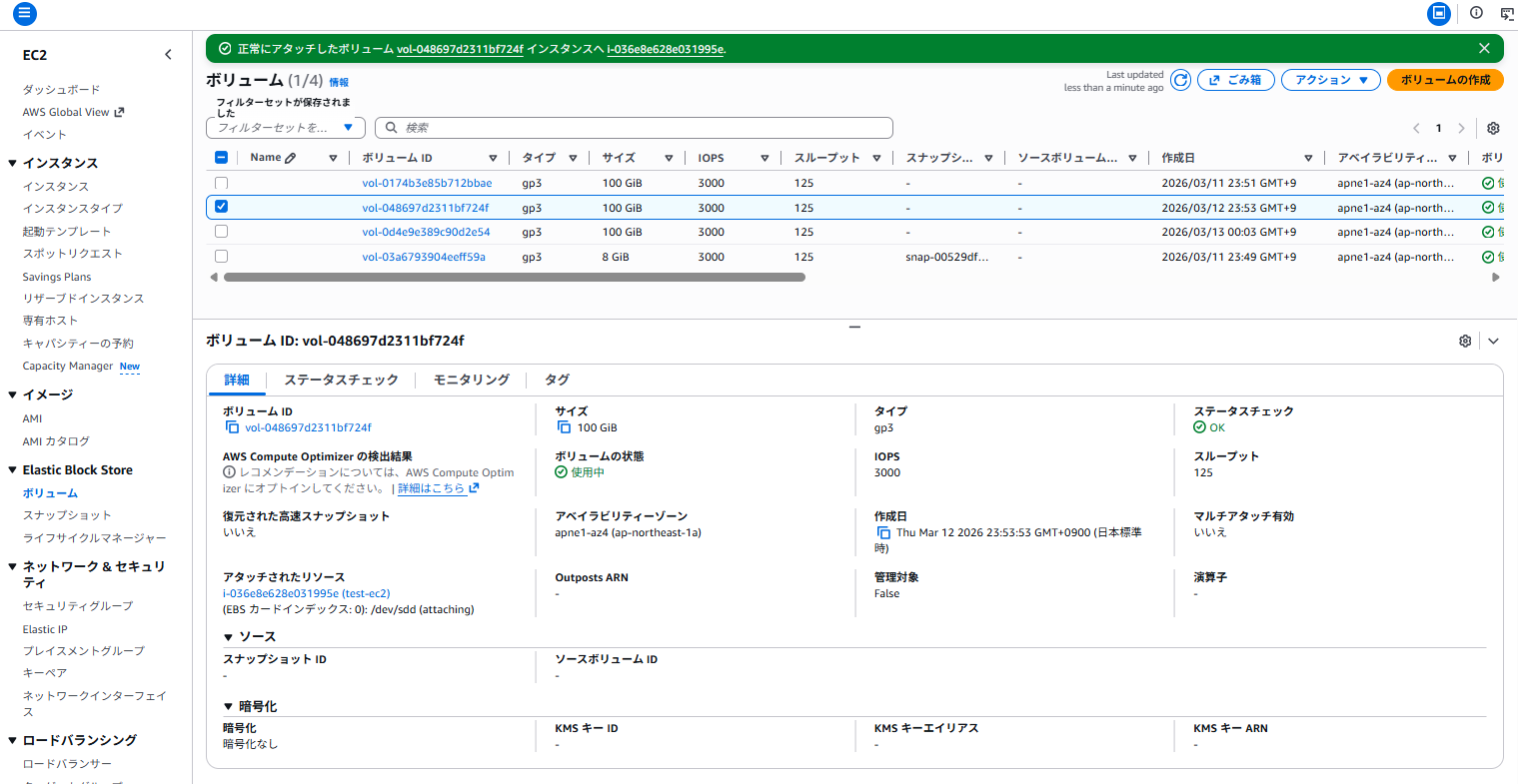

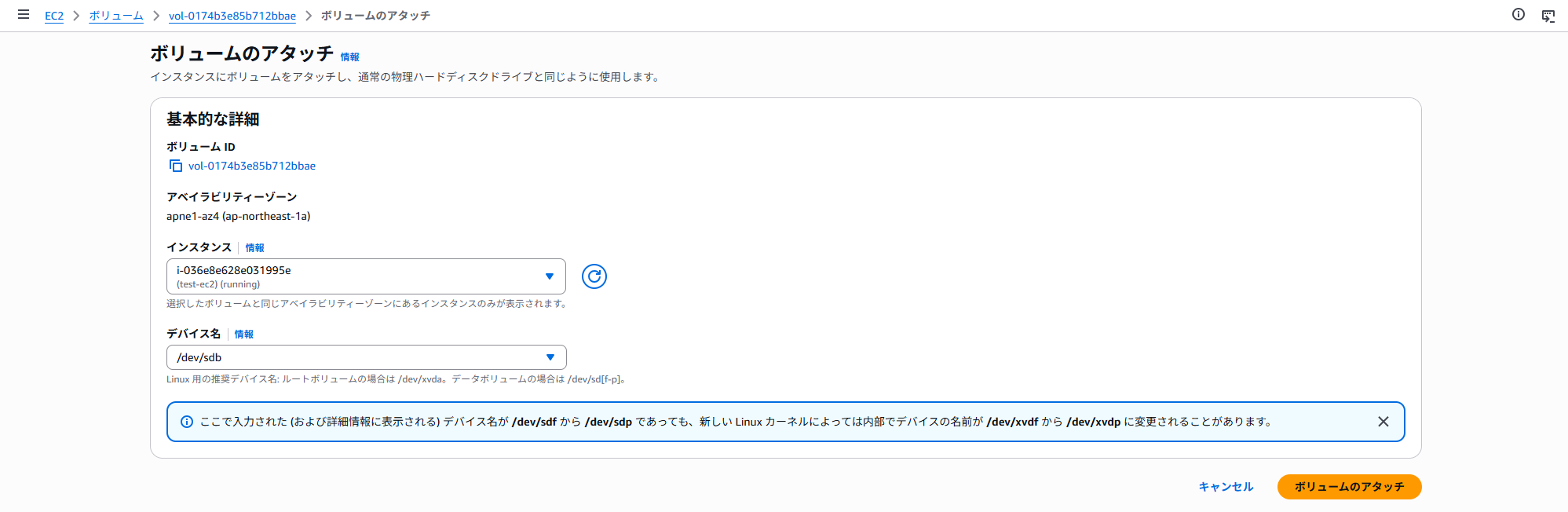

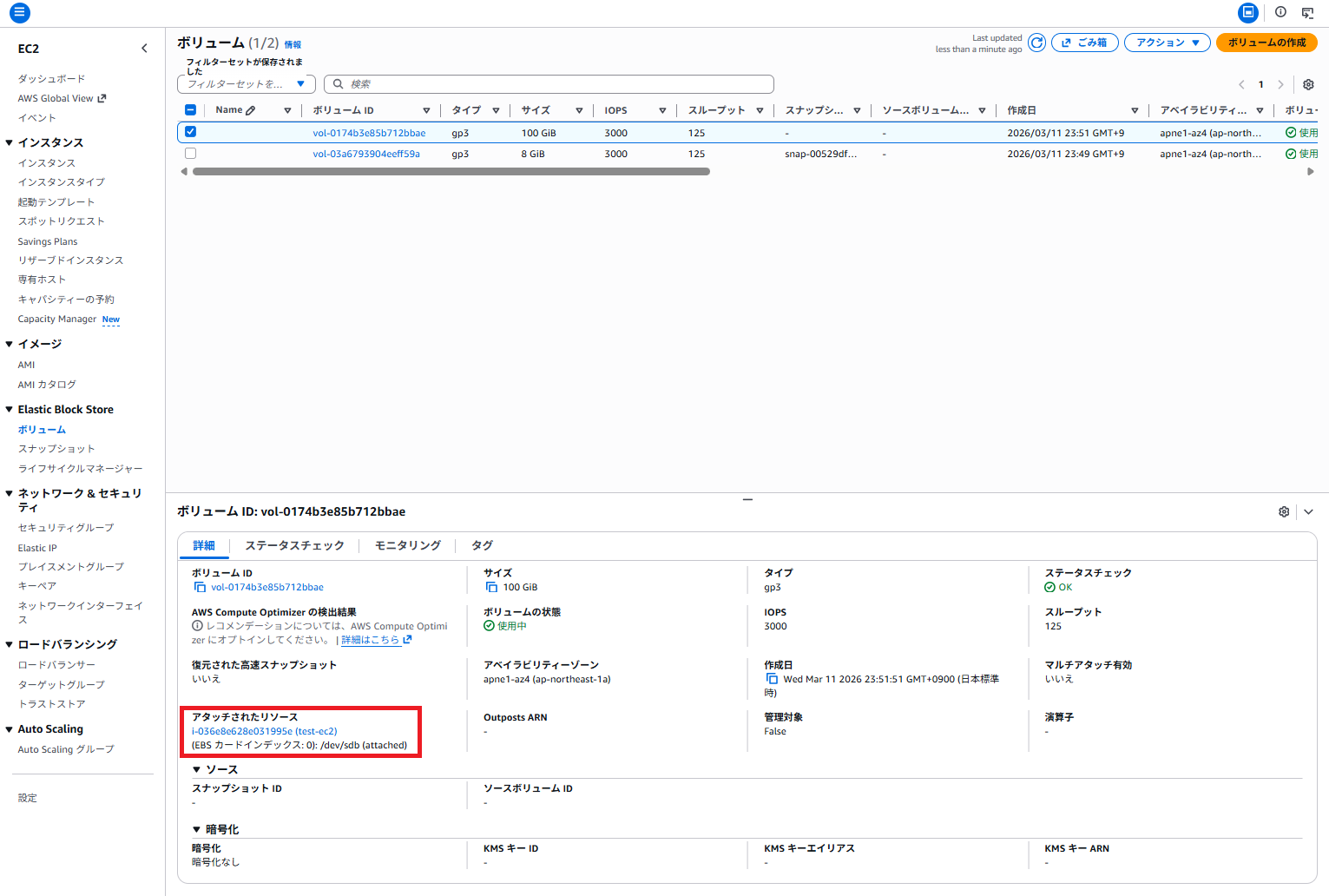

2. 検出の確認

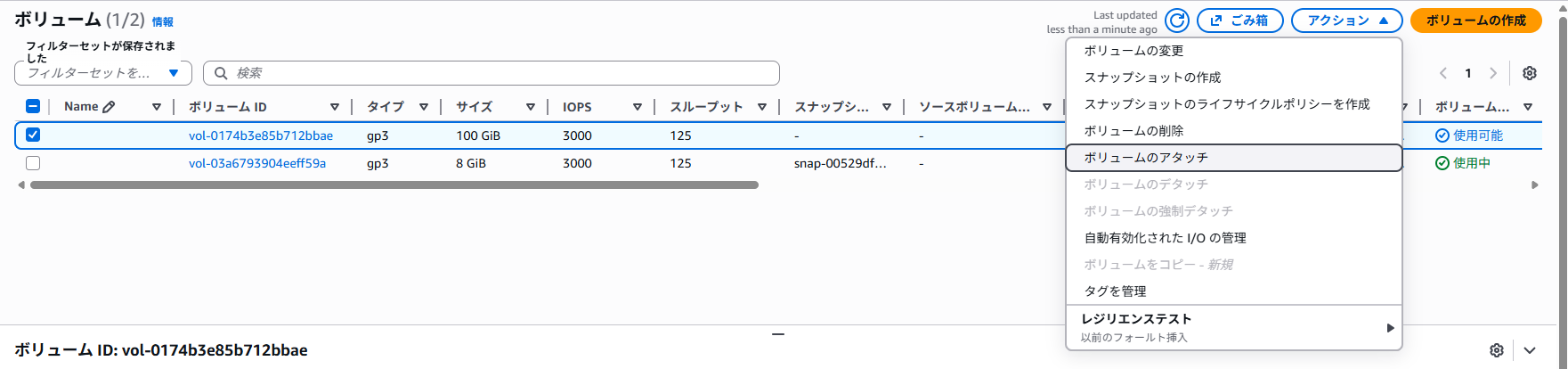

コントロール有効化前の状態で、未暗号化 EBS ボリュームをインスタンスにアタッチする。

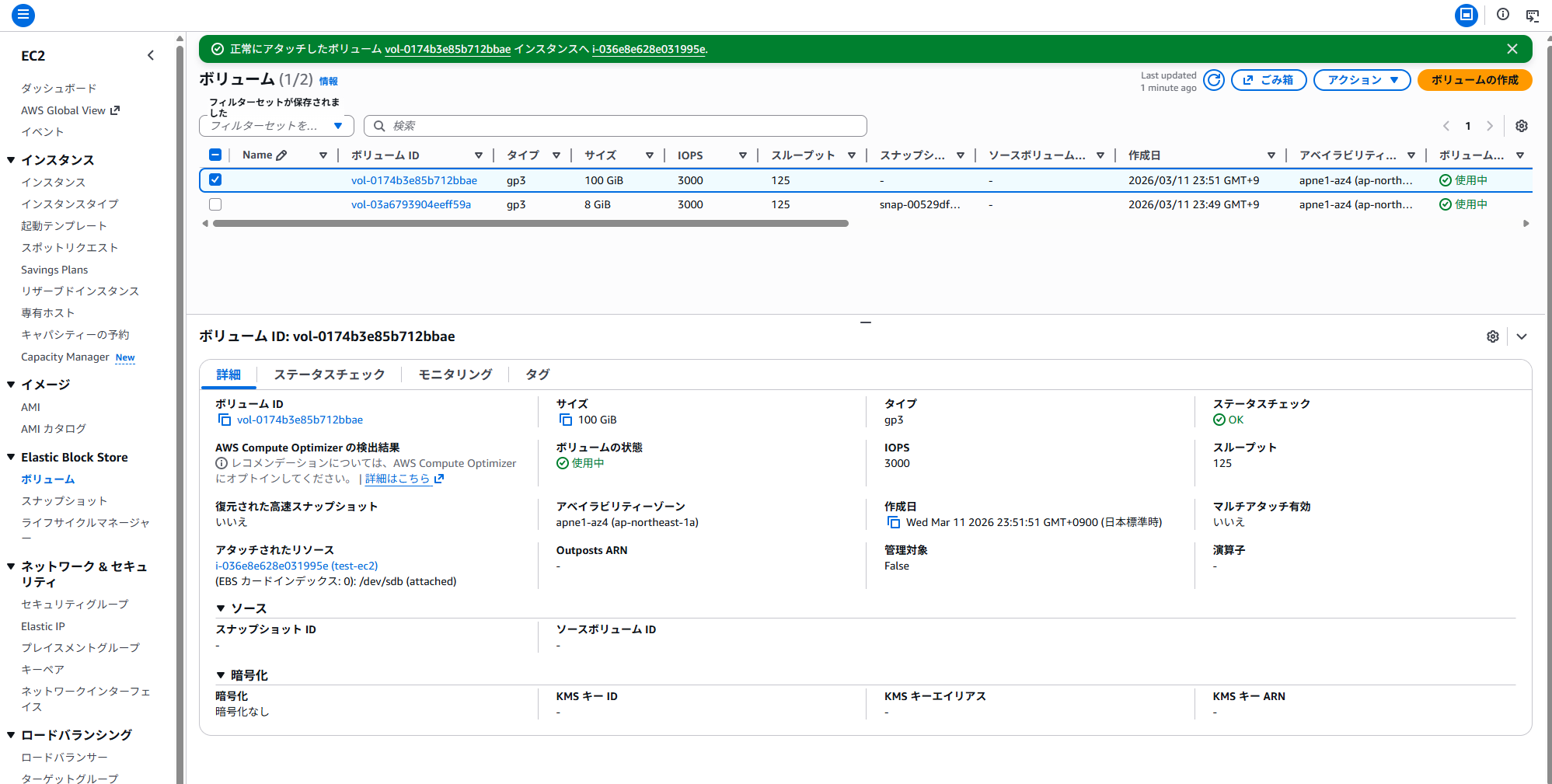

アタッチが正常に完了することを確認する。

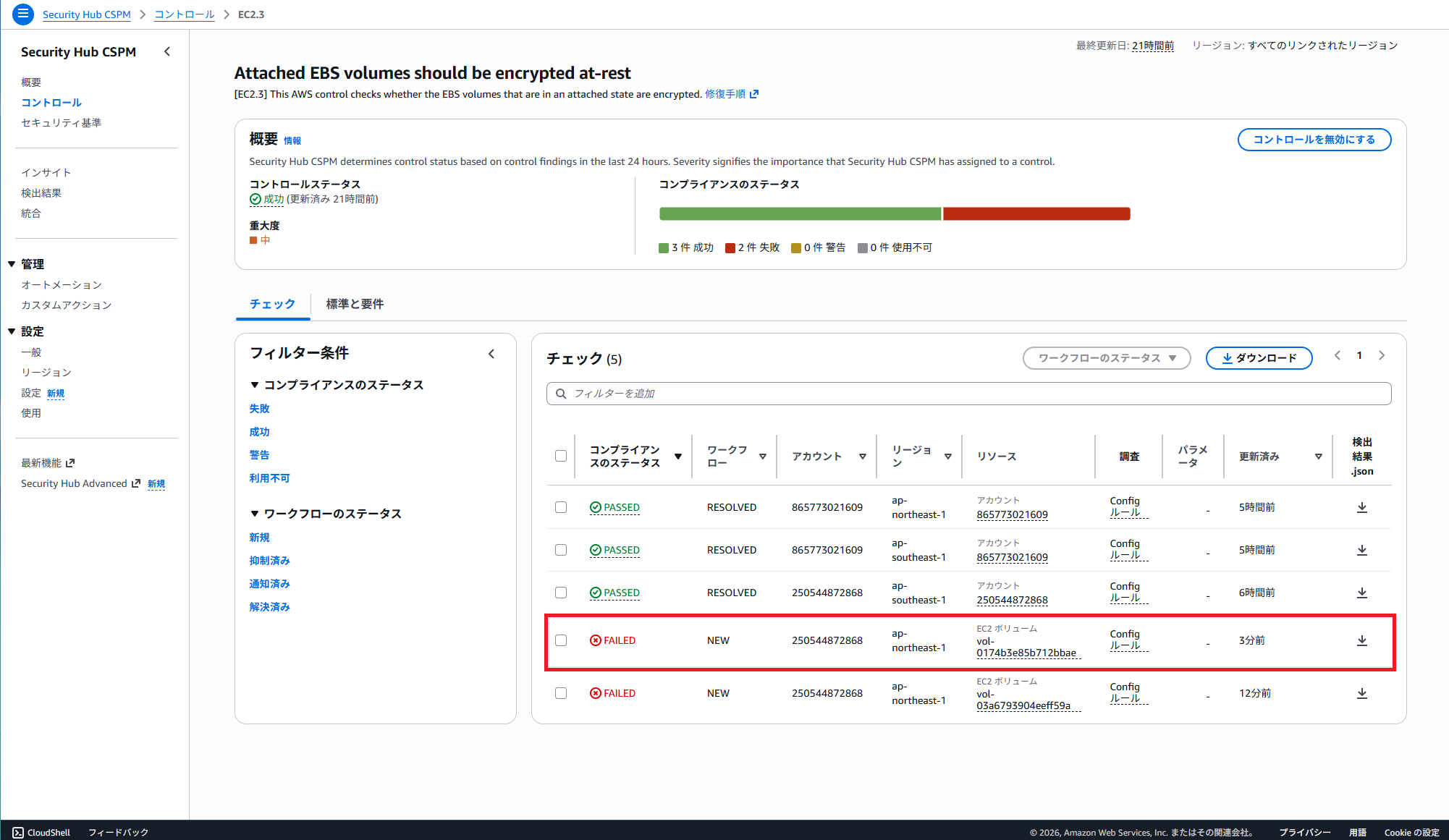

Security Hub CSPM で [EC2.3] の検出結果を確認する。未暗号化ボリュームがアタッチされているため、「失敗 (Failed)」として検出される。

- 確認アカウント: Audit

ステップ4で「有効化後も既存のアタッチメントが維持されるか」を確認するため、このボリュームはアタッチしたままにしておく。

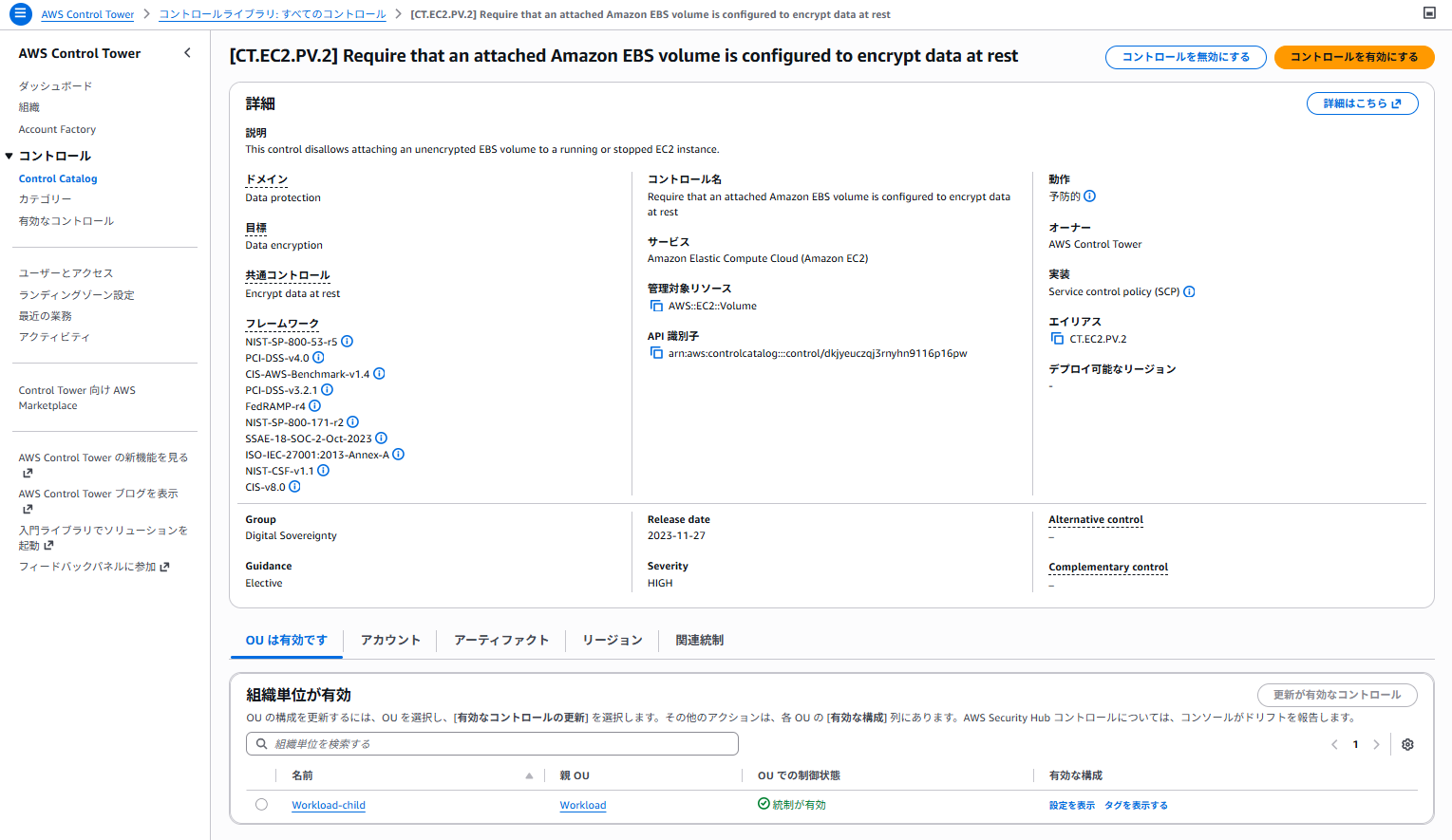

3. 対象の予防コントロールを有効化(例外設定なし)

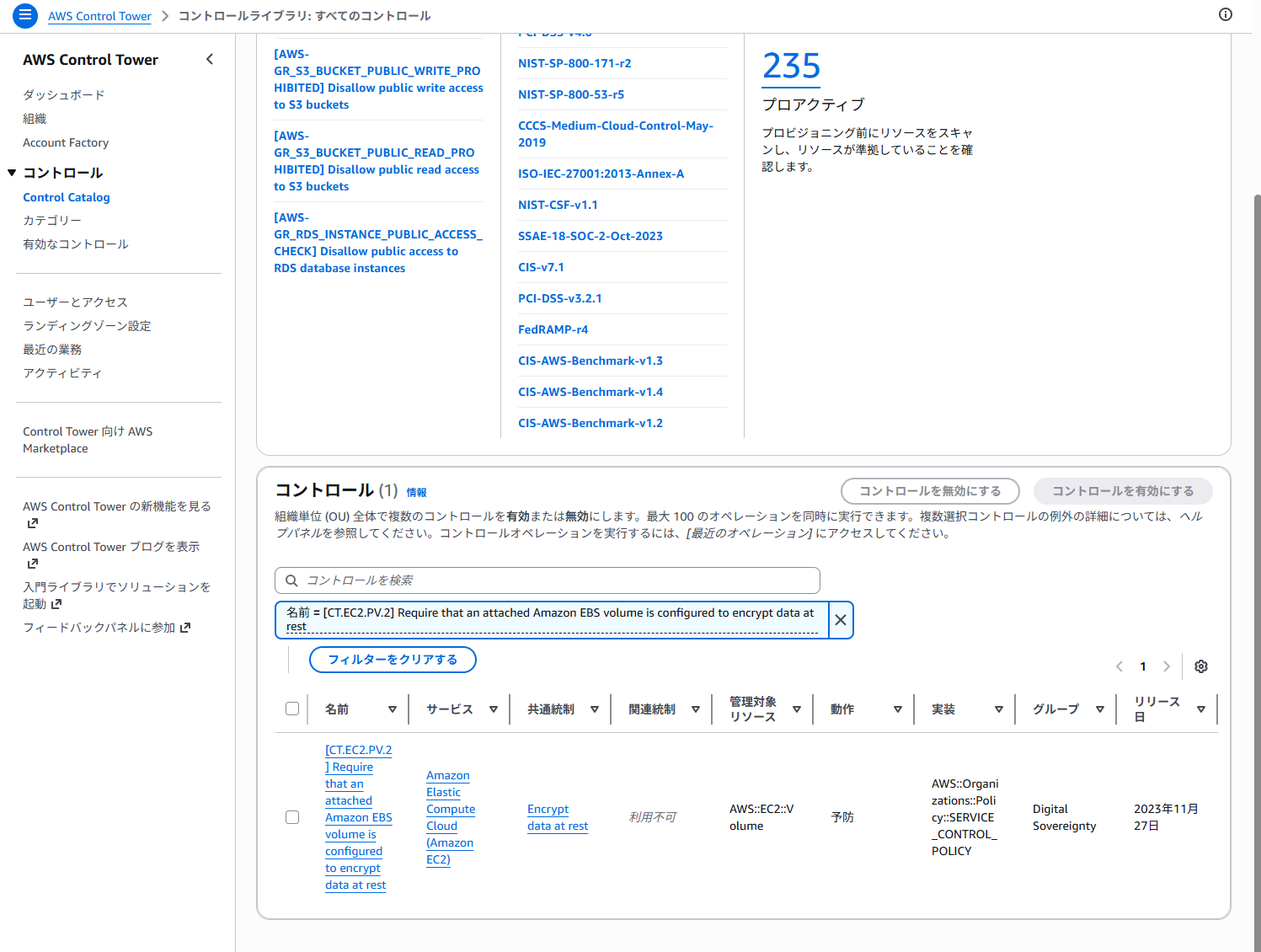

Control Tower の管理アカウントで、コントロール CT.EC2.PV.2 を有効化する。

- AWS Control Tower コンソール > Control Catalog を開く

CT.EC2.PV.2を検索してクリック

- 「コントロールを有効にする」をクリック

- 例外設定は行わず、そのまま有効化する

4. 有効化後の挙動確認

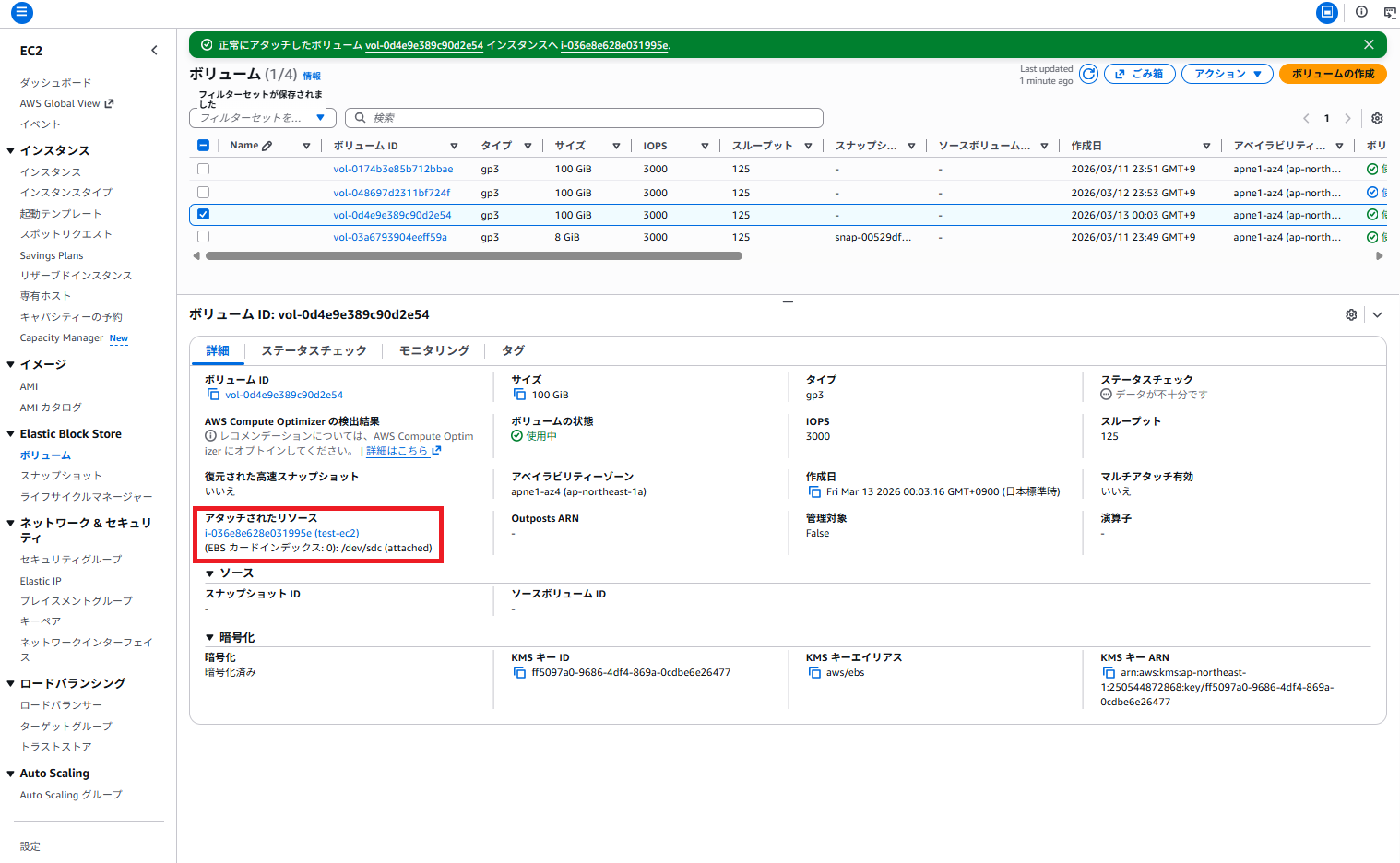

有効化前にアタッチ済みの未暗号化ボリュームがある場合、有効化後も接続が維持されていることを確認する。 新規操作のみを制御し、既存のリソース状態には影響しない。

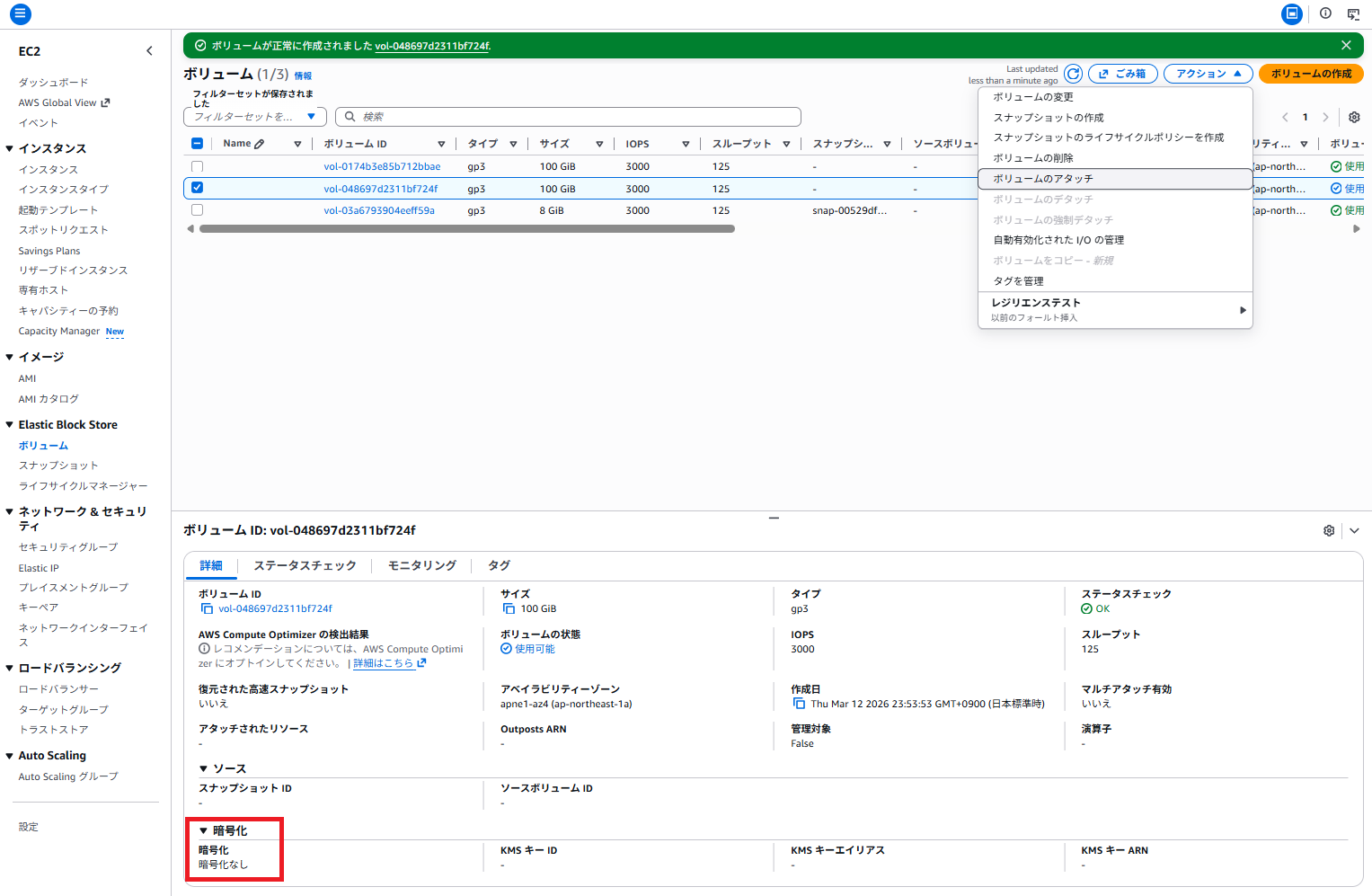

5. 新規操作は制限(拒否)されることの確認

コントロール有効化後、未暗号化 EBS ボリュームのアタッチを試みる。

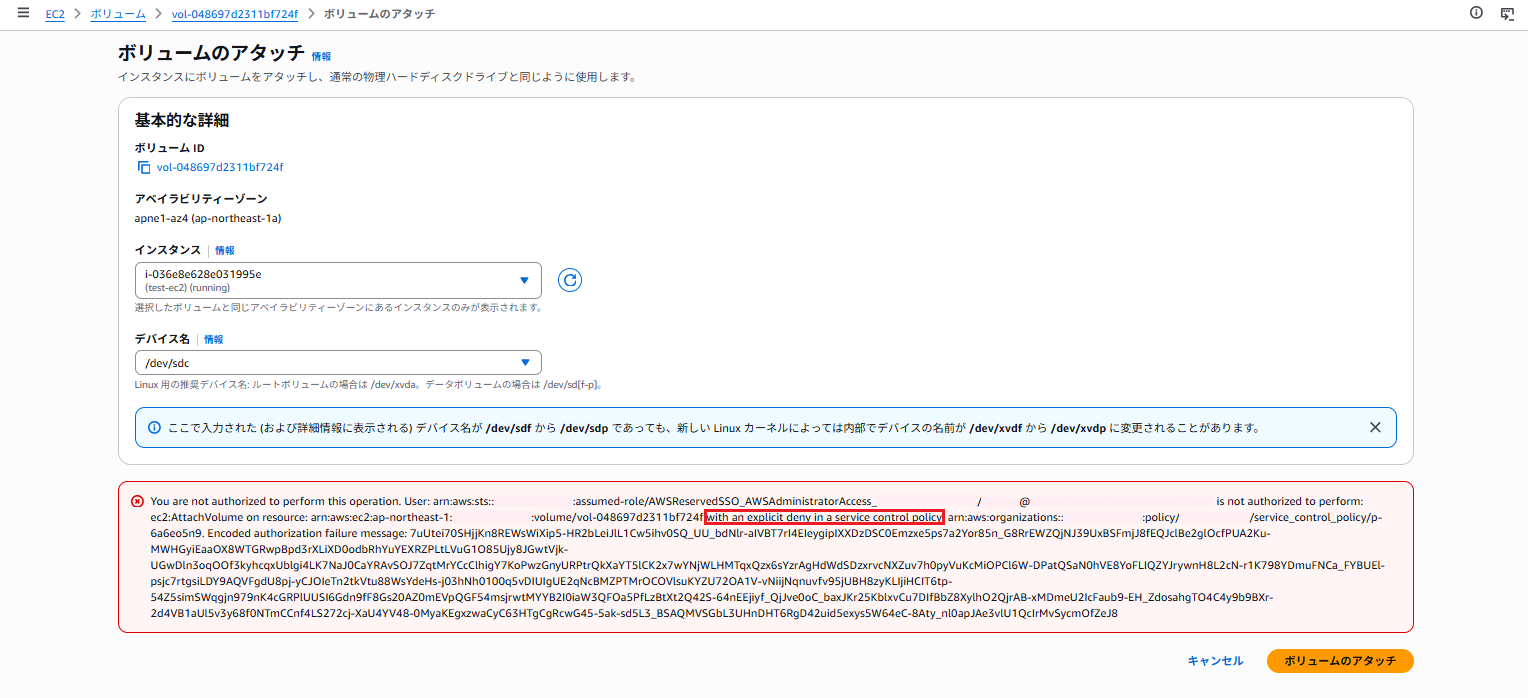

以下のようなエラーが返り、操作が拒否されることを確認する。

You are not authorized to perform this operation.

...

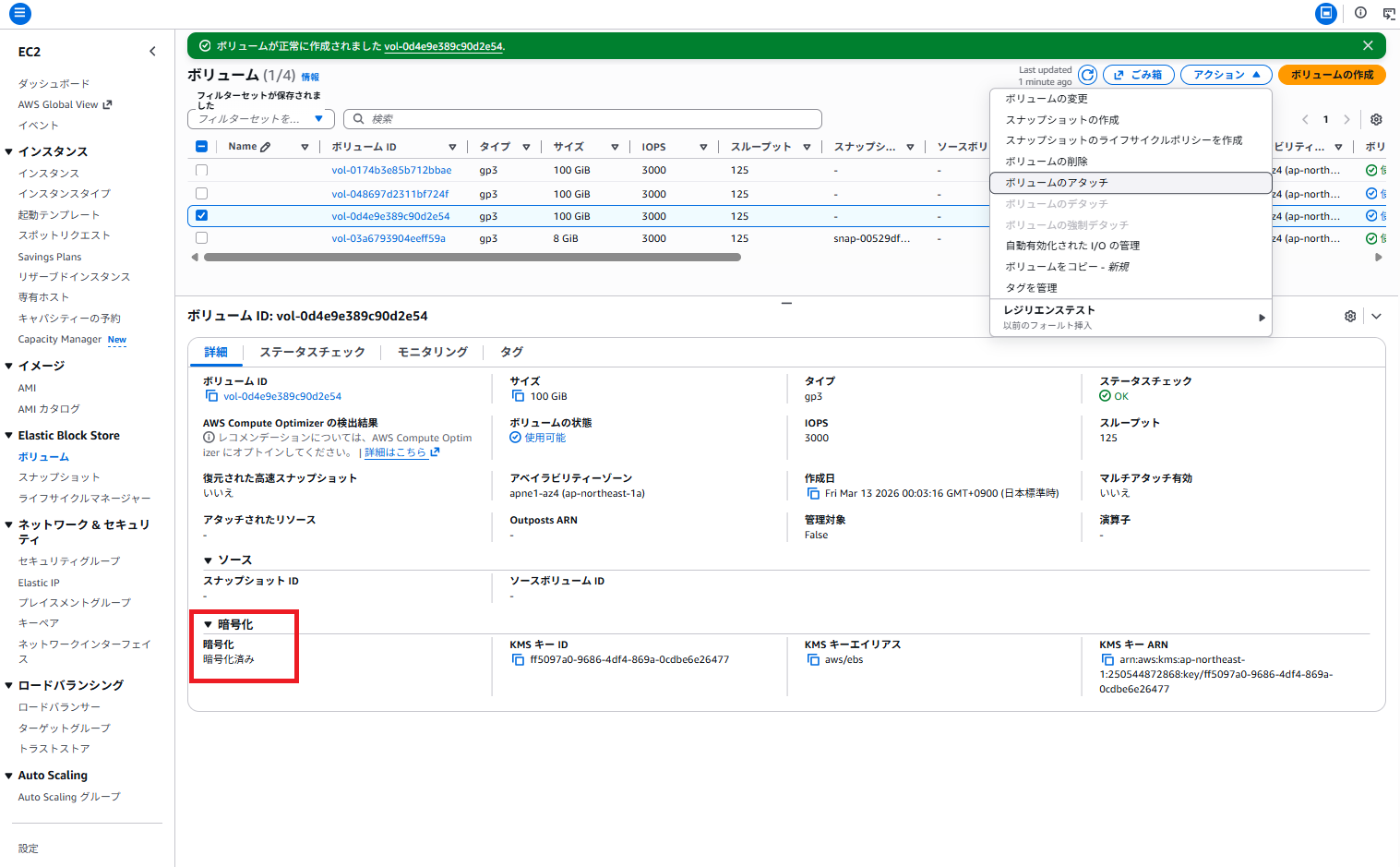

with an explicit deny in a service control policy"なお、暗号化済みの EBS ボリュームであれば、問題なくアタッチできることも合わせて確認する。

6. 対象の予防コントロールを無効化

検証完了後、コントロールを無効化する。

- AWS Control Tower コンソール > 有効なコントロール を開く

CT.EC2.PV.2を選択- 「コントロールを無効にする」をクリック

- 対象の OU を選択して「コントロールを無効にする」をクリック

ステータスが「無効」になるまで待機する。

7. 制限解除の確認

コントロール無効化後、再び未暗号化 EBS ボリュームのアタッチを試みる。

アタッチが正常に完了し、制限が解除されたことを確認する。